DNSSEC : Clé de Voûte des Infrastructures Cloud Modernes

DNSSEC : Une Protection Souvent Oubliée

Quand j'audite des infrastructures cloud, le DNS est rarement le premier sujet abordé. Et pourtant, c'est un vecteur d'attaque redoutable. Le DNS spoofing et le cache poisoning permettent à un attaquant de rediriger vos utilisateurs vers un faux site, de voler des credentials, ou d'intercepter du trafic. DNSSEC est la réponse à ces menaces, et c'est un sujet que je maîtrise depuis mes années chez SFR où la sécurité réseau était au coeur de mes préoccupations.

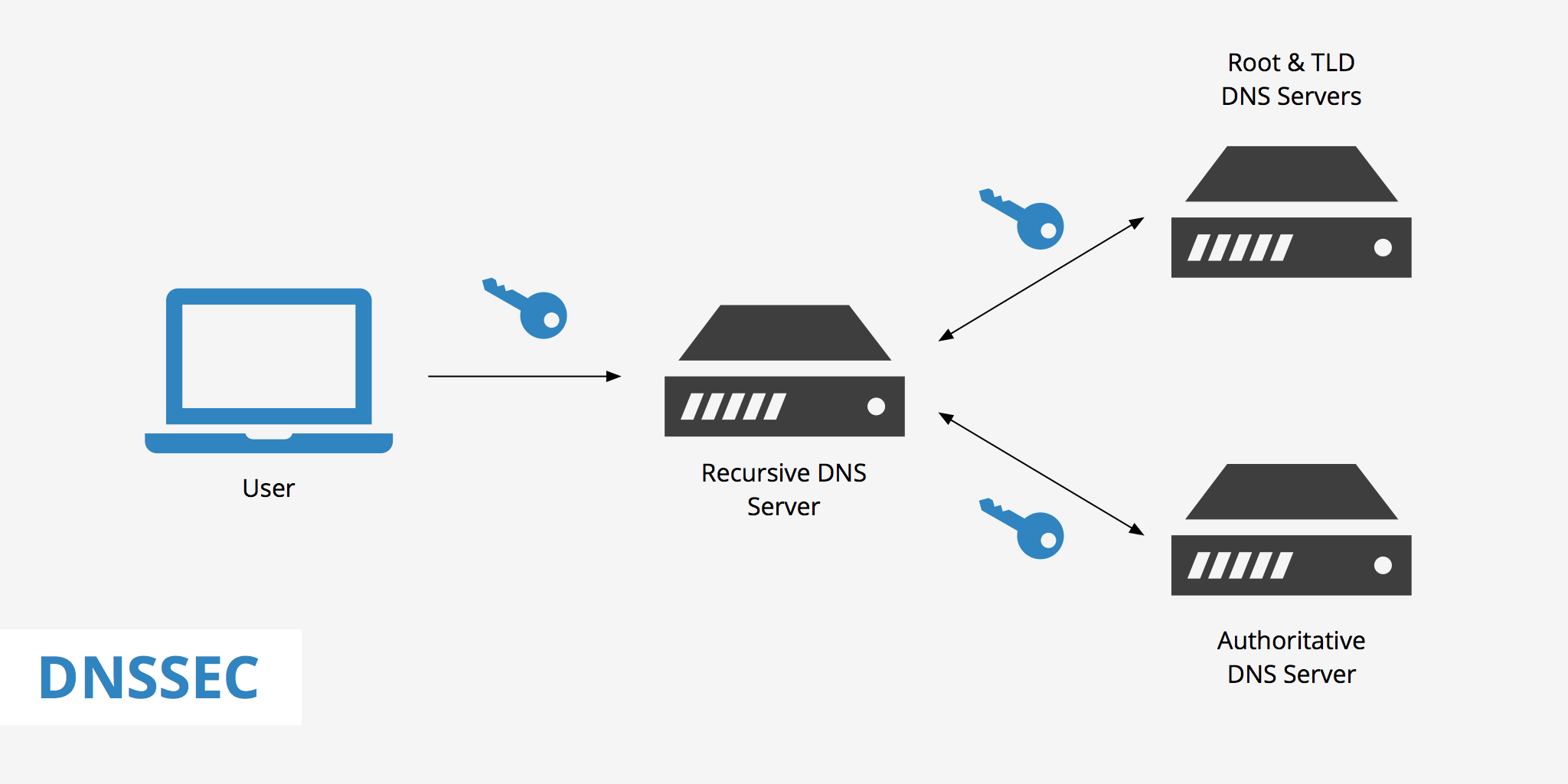

Comment DNSSEC Fonctionne

DNSSEC ajoute une couche de signatures cryptographiques aux réponses DNS. Quand un resolver DNS reçoit une réponse, il peut vérifier qu'elle provient bien du serveur autoritaire et qu'elle n'a pas été modifiée en transit. C'est simple en théorie, mais la mise en oeuvre demande une gestion rigoureuse des clés.

En pratique, sur les projets que je gère, la configuration DNSSEC dépend du registrar et du provider DNS :

- Route 53 (AWS) : DNSSEC est supporté pour les zones hébergées, avec une gestion des clés via KMS

- Cloudflare : DNSSEC s'active en un clic, avec une rotation automatique des clés

- OVH : Support DNSSEC disponible, mais la configuration est plus manuelle

Un Cas Concret : Quand le DNS Devient un Risque

Chez un client dans la fintech, nous avons découvert lors d'un audit que leur domaine principal n'avait pas DNSSEC activé. Leur application traitait des transactions financières, et un DNS spoofing aurait pu rediriger les utilisateurs vers une copie malveillante du site. L'activation de DNSSEC a pris moins d'une heure, mais elle a comblé un trou béant dans la posture de sécurité.

DNSSEC et Conformité

Pour les clients soumis à des normes de sécurité (ISO 27001, PCI DSS, HDS), DNSSEC est souvent mentionné comme une bonne pratique dans les référentiels. Chez un client en certification ISO 27001, l'activation de DNSSEC a été un point positif noté par l'auditeur.

Les Défis de DNSSEC

DNSSEC n'est pas sans inconvénients. La gestion des clés est le principal défi : une clé expirée ou mal configurée peut rendre un domaine inaccessible. C'est pourquoi je recommande d'utiliser un provider DNS qui gère la rotation automatique des clés.

L'autre défi est le debugging : quand DNSSEC casse la résolution DNS, le diagnostic est plus complexe qu'un simple problème DNS classique. Il faut maîtriser les outils comme dig +dnssec et delv pour vérifier les chaînes de confiance.

Mon Conseil

Activez DNSSEC sur tous vos domaines de production. C'est une protection supplémentaire qui ne coûte rien (ou presque) et qui protège vos utilisateurs contre des attaques réelles. Sur Cloudflare ou Route 53, c'est une affaire de minutes. Ne pas l'activer en 2024, c'est laisser une porte ouverte.