ArgoCD Image Updater : Catalyseur de l'Excellence GitOps en DevOps

ArgoCD Image Updater : Le Chaînon Manquant du GitOps

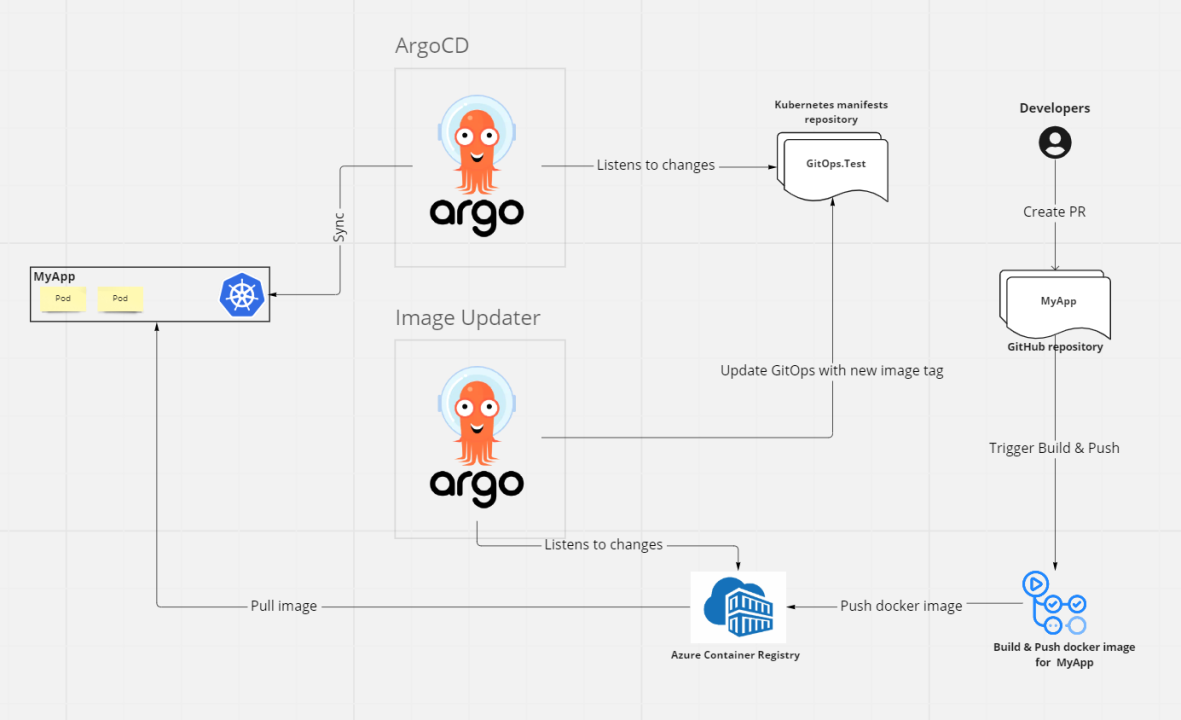

ArgoCD est l'outil de GitOps que je déploie systématiquement sur tous mes projets Kubernetes. Je l'utilise depuis ses premières versions, et je l'ai mis en place chez des clients dans la Défense, la santé, la fintech et l'e-commerce. Mais ArgoCD seul ne résout pas un problème récurrent : comment mettre à jour automatiquement les images Docker en production quand une nouvelle version est poussée sur le registre ?

C'est exactement le rôle d'ArgoCD Image Updater, et c'est un game-changer.

Le Problème Que Ça Résout

Dans un workflow GitOps classique avec ArgoCD, le processus est le suivant : la CI build une nouvelle image Docker, la pousse sur le registre, puis il faut manuellement (ou via un commit automatique) mettre à jour le tag de l'image dans le repo Git. ArgoCD détecte ensuite le changement et synchronise.

Ce commit automatique dans le repo Git pollue l'historique et crée des boucles si c'est mal géré. J'ai vu des repos avec des centaines de commits "update image tag" qui noyaient les vrais changements.

ArgoCD Image Updater supprime cette étape. Il surveille directement le registre de conteneurs et met à jour les images selon des règles définies (latest semver, latest digest, etc.), sans toucher au repo Git.

Mon Setup Type

Voici comment je configure ArgoCD Image Updater en pratique. Sur une mission pour un client dans la Défense, le setup était le suivant :

- ArgoCD déployé via Helm, avec les Applications définies en YAML (App of Apps pattern)

- Image Updater configuré avec des annotations sur chaque Application ArgoCD

- Politique de mise à jour en

semverpour la production (seules les versions stables sont déployées) - Politique

latestpour les environnements de développement - Registre privé GHCR (GitHub Container Registry) avec authentification via un secret Kubernetes

Le résultat : quand la CI pousse une nouvelle image, le déploiement est automatique en dev (en quelques minutes), et contrôlé en production via le versioning sémantique.

Sécurité et Contrôle

Un point crucial : Image Updater ne bypasse pas le contrôle de version. En production, je configure toujours une contrainte semver stricte (~1.x ou ^2.0) pour éviter qu'une nouvelle version majeure se déploie automatiquement. Les breaking changes passent par une revue manuelle.

Chez un client dans la santé publique, où les déploiements devaient être tracés et auditables, nous avons configuré Image Updater en mode write-back vers Git : les changements de tag sont commitées dans le repo, créant une trace d'audit complète tout en gardant l'automatisation.

Intégration avec les Environnements Managés

J'ai testé Image Updater sur EKS, GKE, AKS et OVH Managed Kubernetes. L'intégration est transparente partout, à condition de bien configurer les credentials du registre. Sur EKS, l'astuce est d'utiliser un ECR credential helper plutôt que des tokens statiques qui expirent.

L'Impact Concret

Chez un client dans la mobilité, le temps entre un merge sur main et le déploiement en production est passé de 45 minutes (workflow manuel avec PR de mise à jour de tag) à 5 minutes (détection automatique par Image Updater). Sur une équipe qui déploie 5 à 10 fois par jour, le gain cumulé est considérable.

ArgoCD Image Updater n'est pas un outil révolutionnaire en soi, mais c'est le composant qui rend le GitOps vraiment fluide au quotidien. Et c'est en l'utilisant sur des dizaines de projets que j'ai appris à le configurer correctement pour chaque contexte.